¿Crees que el MFA te protege? El riesgo real del robo de tokens en Microsoft 365

.png)

Un robo de token en Microsoft 365 ya no es un escenario teórico, es una técnica activa que permite a un atacante “convertirse” en el usuario, incluso si usas MFA. Si un atacante consigue copiar esos tokens (por ejemplo, usando phishing tipo AiTM/hombre en el medio que clona la página de login), puede reutilizarlos para acceder como ese usuario sin necesidad de volver a activar el MFA.

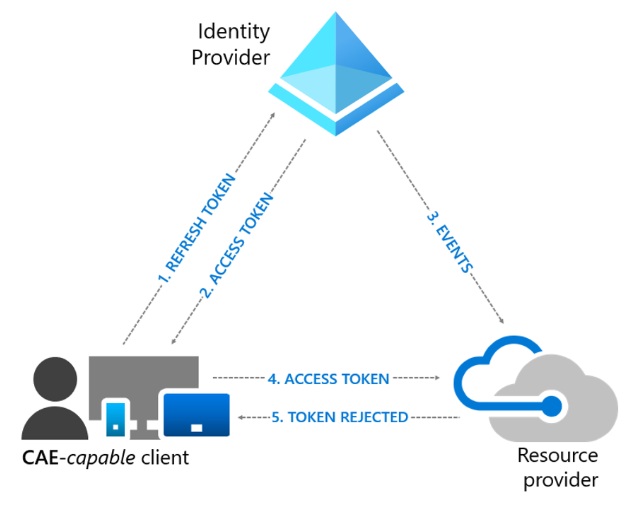

Los Continuous Access Evaluation (CAE) de Conditional Access ayudan a “cerrar la puerta” casi en tiempo real cuando un token ha sido robado por phishing u otras técnicas, reduciendo dramáticamente la ventana en la que un atacante puede moverse dentro de Microsoft 365.

¿Qué es el robo de tokens y por qué te debería importar?

En un entorno Microsoft 365, cuando un usuario se autentica (contraseña + MFA), la plataforma emite tokens de acceso que representan su sesión frente a servicios como Exchange Online, SharePoint, Teams o Graph. Si un atacante consigue copiar esos tokens, puede reutilizarlos para acceder como ese usuario sin necesidad de volver a autenticar con MFA.

Este enfoque tiene dos efectos peligrosos para cualquier organización:

- La contraseña deja de ser el principal problema: el atacante ya opera con una sesión válida.

- Las acciones reactivas clásicas (cambiar contraseña, forzar MFA, revocar sesiones “a mano”) pueden no cortar de inmediato todos los tokens robados si no hay mecanismos de reevaluación continua.

Continuous Access Evaluation: recortando la ventana de explotación

Continuous Access Evaluation es una capacidad de Microsoft Entra ID que permite reevaluar tokens casi en tiempo real cuando cambian ciertas condiciones de seguridad o de la sesión. En lugar de que un token siga válido hasta su expiración fija, CAE hace que determinados eventos disparen una “revisión” del token y, si procede, su invalidación inmediata.

Entre los eventos que pueden provocar esa reevaluación están: deshabilitación de cuenta, cambio de contraseña, elevación del nivel de riesgo, modificación de políticas de Conditional Access o cambios de ubicación que violan las reglas definidas. Cuando se trata de robo de tokens, esto se traduce en que:

- Si detectas que una identidad está comprometida y la marcas como tal, los tokens asociados pueden dejar de ser válidos casi al instante, reduciendo el tiempo útil que tiene el atacante.

- Si el atacante intenta reutilizar un token desde una IP o país no esperado, la combinación de CAE con políticas de ubicación puede forzar un nuevo desafío o bloquear la sesión.

Conditional Access y protección de tokens: subiendo el nivel de control

Conditional Access sigue siendo el marco en el que defines “quién puede acceder, desde dónde, cómo y a qué” en tu tenant. De cara al riesgo de robo de tokens, hay tres líneas de configuración que ayudan especialmente:

- Políticas específicas para cuentas de alto valor (VIP, finanzas, admins)

- Políticas basadas en riesgo

- Token protection / token binding

En la práctica, esto significa que un token robado tiene muchas más probabilidades de resultar inútil si no se usa desde las condiciones esperadas (dispositivo, ubicación, riesgo).

Defender for Office 365: reduciendo la probabilidad de robo de token

Mientras CAE y Conditional Access reducen el impacto una vez que el token está emitido, Defender for Office 365 trabaja en evitar que el atacante llegue a robarlo. Sus capacidades clave para este escenario incluyen:

- Antiphishing avanzado y políticas de impersonation para detectar y bloquear correos que intentan suplantar a usuarios, directivos o proveedores de confianza, reduciendo la efectividad de los atacantes.

- Safe Links para reescribir y analizar URL en correos y documentos, bloqueando dinámicamente sitios maliciosos que imitan el portal de login de Microsoft 365.

- Safe Attachments para ejecutar adjuntos sospechosos en entornos aislados antes de entregarlos al usuario, cortando payloads que a menudo acompañan a campañas de robo de identidad.

Con estas capacidades bien configuradas, la probabilidad de que un usuario llegue a introducir credenciales en una página AiTM disminuye considerablemente.

Cómo puede ayudarte el equipo de Neodefender

Implementar correctamente CAE, Conditional Access avanzado y Defender for Office 365 no es solo cuestión de activar opciones: requiere entender tu modelo de negocio, tus flujos de acceso y tus riesgos específicos. El equipo de Neodefender puede acompañarte en todo el ciclo:

- Evaluar tu postura actual frente al robo de tokens, identificando brechas en configuración, visibilidad y procesos de respuesta.

- Diseñar y desplegar políticas de Conditional Access alineadas con CAE y con tus requisitos operativos, minimizando impacto en usuario final sin sacrificar seguridad.

- Planificar, configurar y ajustar Defender for Office 365 (antiphishing, Safe Links, Safe Attachments, simulaciones de ataque) para que tus usuarios, correos y sesiones estén mejor protegidos.

Con una estrategia bien diseñada y acompañamiento experto, tu organización puede pasar de depender solo de contraseñas y MFA a controlar de forma activa el ciclo de vida de las sesiones, reduciendo tanto la probabilidad de robo de tokens como el impacto si llega a ocurrir. Agenda una llamada con el equipo de Neodefender y descubre cómo podemos ayudarte a implementar las mejores prácticas adaptadas a tus necesidades.

Recientes

Contacto NeoDefender

.avif)

%20(1).png)

.avif)